딥시크(DeekSeek)를 사칭하여 파트너십 프로그램 참여를 가장한 사이트가 발견되었다.

YouTube channel 정보를 요구하는 것으로 보아, 유튜브 댓글 등을 통해 유포되고 있지 않을까 조심스레 추측해 본다.

파트너십 프로그램의 참여를 위해 Name, Mail, Pass, YouTube channel 정보를 요구하고 있으나 실제로 사용자가 폼에 입력한 내용을 실제로 서버로 전송하는 기능은 구현되지 않은 것으로 확인된다.

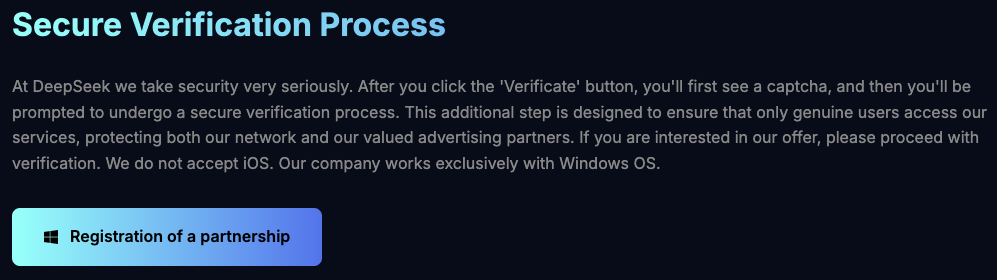

파트너십 등록을 위해 보안상 아래 버튼을 눌러 인증 절차를 진행해야 한다고 안내하고 있다. 실제 사람이 진행하고 있는 것이 맞는지 확인을 위함이라고 하며 클릭을 유도하고 있다. 특이한 점은 Windows 환경에서만 인증이 가능하다는 점이었는데, 공격의 타겟층이 Windows 환경을 사용하는 사용자이거나 그냥 단지 타 환경에서 작동하는 악성코드를 개발하기 귀찮았나보다..;;

Registration a partnership 을 클릭하면 다음과 같은 익숙한 캡챠 버튼이 표시된다.

배경화면은 실제 DeepSeek 서비스 화면을 캡쳐하여 블러처리 해 두었다.

구글의 reCAPTCHA 서비스를 그대로 모방하기 위해 세심한 노력을 기울인 것으로 보인다. 구글 서버에서 직접 로고 이미지를 가져오고, 체크박스를 클릭하면 실제로 검증이 진행되는 것처럼 보이도록 로딩 스피너까지 구현해 놓았다.

이후 자바스크립트 코드를 통해 자동으로 악성 행위를 수행하는 명령어가 클립보드에 복사되며, Verification Steps 로 위장한 안내를 통해 사용자가 직접 Win+R 키를 통해 '실행' 창에 복사된 코드를 붙여넣기 하여 직접 코드를 실행하도록 요구하고 있다.

Verification ID는 당연히 랜덤값 생성으로 만들어진 값이다.

사용자가 직접 실행하도록 유도된 악성 코드가 실행되면, 특정 서버에서 ‘1.exe’ 파일을 다운로드하고 실행하게 된다. 현재는 해당 서버에서 파일이 제거된 상태이지만, 유포지 주소가 주기적으로 변경되는 정황이 포착되어 이 악성코드 캠페인이 아직 진행 중일 가능성이 있다.

최근 캡챠 인증 방식이 다양화되고 있다. 단순히 코드를 입력하거나 체크박스를 클릭하는 방식을 넘어, 이미지를 직접 드래그하거나 영수증에서 특정 정보를 찾아 입력하는 등 더 복잡한 방식으로 진화하고 있다. 이러한 추세 속에서 이번 공격은 사용자들에게 익숙한 구글 리캡챠를 사칭하여 새로운 인증 방식으로 위장, 사용자가 직접 악성 코드를 실행하도록 교묘하게 유도하고 있었다.

p.s. 해당 사이트는 cloudflare를 쓰고 있었다.

관련 자료

누리랩, 北 제작 ‘딥시크 사칭’ 피싱 주의보!

중국 AI 기업 딥시크(DeepSeek)를 사칭한 피싱 사이트가 급증하고 있다. 피싱은 북한 해커조직 라자루스(Lazarus Group)소행으로 추정되고 있다. 특히 피싱에선 악성코드를 배포하고 있어 이용자들의

www.boannews.com

DeepSeek ClickFix Scam Exposed! Protect Your Data Before It’s Too Late | CloudSEK

Cybercriminals are exploiting DeepSeek’s rising popularity to launch ClickFix phishing campaigns, tricking users into clicking fake CAPTCHA links that steal credentials and install malware like Vidar and Lumma Stealer. These attacks impersonate DeepSeek

www.cloudsek.com

'Security > 해외 악성코드' 카테고리의 다른 글

| 단축주소사이트 악성apk유포주의 (2) | 2017.03.07 |

|---|